Эксперты глобальной команды реагирования на киберинциденты «Лаборатории Касперского» (Kaspersky GERT) обнаружили атаки на корпоративные устройства с помощью новой программы-вымогателя, использующей BitLocker. Это функция безопасности в Windows, позволяющая защитить данные с помощью шифрования. Вредоносное ПО получило название ShrinkLocker. Целью были промышленные и фармацевтические компании, а также государственные учреждения.

Злоумышленники создали вредоносный скрипт на VBScript — языке программирования, используемом для автоматизации задач на компьютерах под управлением Windows. Этот скрипт проверяет, какая версия Windows установлена на устройстве, и в соответствии с ней активирует функционал BitLocker. Зловред может заражать как новые, так и старые версии ОС — вплоть до Windows Server 2008.

Скрипт изменяет параметры загрузки ОС, а потом пытается зашифровать разделы жёсткого диска с помощью BitLocker. Создаётся новый загрузочный раздел, чтобы позднее иметь возможность загружать зашифрованный компьютер. Злоумышленники также удаляют инструменты безопасности, используемые для защиты ключа шифрования BitLocker, чтобы пользователь потом не смог их восстановить.

Далее вредоносный скрипт отправляет на сервер злоумышленников информацию о системе и ключ шифрования, сгенерированный на заражённом компьютере. После этого он «заметает следы»: удаляет логи и различные файлы, которые могут помочь в исследовании атаки.

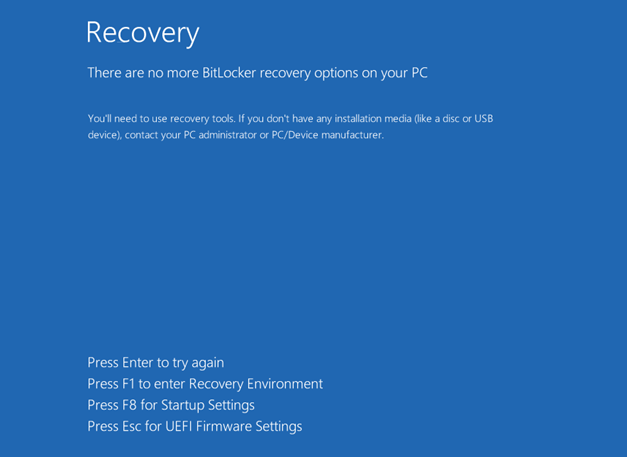

На заключительном этапе вредоносная программа принудительно блокирует доступ в систему. Жертва видит на экране сообщение: «На вашем компьютере нет вариантов восстановления BitLocker».

Сообщение, появляющееся на экране жертвы после блокировки доступа к системе

Эксперты «Лаборатории Касперского» дали вредоносному скрипту название ShrinkLocker (от англ. shrink ― уменьшать). При атаках ключевую роль играет изменение параметров разделов жесткого диска: это обеспечивает злоумышленникам возможность загрузки системы с зашифрованными файлами.

«Для атак использовался BitLocker ― инструмент, изначально созданный для предотвращения несанкционированного доступа к данным. Защитный инструмент стал оружием в руках злоумышленников. Компаниям, использующим BitLocker, необходимо использовать надёжные пароли и безопасно хранить ключи для восстановления доступа. Также важно организовать резервное копирование важных данных. Рекомендуем использовать решения класса MDR или EDR для раннего обнаружения и, конечно, расследовать все инциденты для выявления начального вектора атаки для устранения повторения подобных инцидентов в будущем», ― комментирует Константин Сапронов, руководитель глобальной команды по реагированию на компьютерные инциденты «Лаборатории Касперского».

Чтобы снизить риски, эксперты «Лаборатории Касперского» рекомендуют:

• использовать комплексное защитное решение, например, Kaspersky Managed Detection and Response и Kaspersky Extended Detection and Response, для оперативного обнаружения и реагирования на угрозы, в том числе сложные;

• ограничить привилегии корпоративных пользователей, чтобы предотвратить несанкционированную активацию функционала шифрования, а также изменение ключей реестра;

• вести регистрацию сетевого трафика и осуществлять его мониторинг, в том числе GET- и POST-запросов, поскольку в результате заражения системы пароли и ключи шифрования могут передаваться на домены злоумышленников;

• отслеживать события, связанные с VBScript и PowerShell, и хранить зарегистрированные скрипты и команды во внешнем репозитории, чтобы обеспечить их активность в случае локального удаления;

• проводить анализ инцидентов для выявления начального вектора атак и предотвращения подобных атак в будущем.

Источник: «Лаборатория Касперского»